Curso de Wazuh: XDR y SIEM para Gestión de Seguridad

Aprende con el curso de Wazuh: XDR y SIEM para Gestión de Seguridad para empresas hasta 100% Bonificado, a medida para tu organización.

¿Por qué elegir el curso de Wazuh: XDR y SIEM para Gestión de Seguridad con Imagina Formación?

Totalmente Práctico y Aplicable

Formación en Wazuh: XDR y SIEM para Gestión de Seguridad a Medida para tu empresa

100% Bonificable a través de FUNDAE

Curso TUTORIZADO por Expertos en Wazuh: XDR y SIEM para Gestión de Seguridad

Formación estratégica para empresas

FUNDAE

Curso hasta 100% Bonificable a través de FUNDAE

Forma a tu equipo sin coste para tu empresa. Este curso de Wazuh: XDR y SIEM para Gestión de Seguridad es hasta 100% bonificable a través de FUNDAE.

- Potencia las competencias clave de tus profesionales.

- Accede a una formación práctica, actualizada y orientada a resultados.

- Prepara a tu equipo para los retos del entorno laboral actual.

- Nos ocupamos de la gestión con FUNDAE si tu empresa lo necesita.

A medida

Formación en Wazuh: XDR y SIEM para Gestión de Seguridad a medida

Descubre el mejor curso de Wazuh: XDR y SIEM para Gestión de Seguridad para empresas a través de nuestra modalidad Aula Virtual Personalizada:

- Sesiones en vivo a través de videoconferencia.

- Temario totalmente personalizado.

- Fechas y horarios adaptados a tu empresa.

- Acceso a las grabaciones.

- 10 horas de acceso a ejercicios autocorregibles.

- Proyectos diseñados a medida para tu equipo.

Aprende practicando

Totalmente Práctico y Aplicable

Formación diseñada para que apliques cada concepto en situaciones reales de tu trabajo, con un enfoque práctico y útil desde el primer momento.

- Aprendizaje 100% práctico, enfocado en lo que realmente necesitas.

- Casos reales y ejercicios adaptados a tu entorno profesional.

- Aplica cada conocimiento directamente en tus tareas diarias.

- Mejora tu rendimiento y el de tu equipo desde el primer día.

Más del 60% de las empresas están implementando soluciones XDR y SIEM

Curso completo de Wazuh para empresas, hasta 100% Bonificado a través de FUNDAE. Formación online, tutorizada y a medida para cualquier equipo.

¿Te imaginas tener un Temario 100% Personalizado para tu Empresa?

ME INTERESA

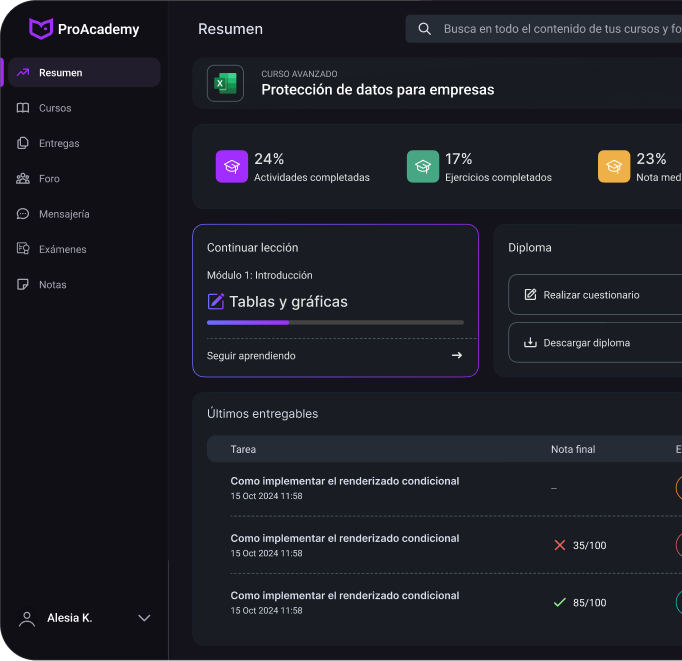

Nueva Plataforma de

E-learning

Contenidos 24/7 actualizados. Aprende a tu ritmo, sin horarios fijos ni fechas de caducidad.

Cumple normativa oficial. Registro automático de conexiones y diplomas válidos para bonificación.

Acceso a todas las grabaciones. Repasa conceptos clave o recupera clases cuando lo necesites.

Retos con validación instantánea. Recibe feedback automático de tu ejercicio y mejora al momento.

Practica y mejora con nuestra plataforma

Una plataforma práctica, con IA integrada y pensada para que mejores desarrollando. Se adapta a tu ritmo, te corrige al instante y te muestra tu progreso real.

Corrección mágica

Feedback inteligente

Aprende de cada acierto y fallo con explicaciones claras

Temario del curso

Encuentra todo el temario del curso aquí.

¿Qué es Wazuh y por qué es relevante en la ciberseguridad moderna?

Diferencias entre XDR y SIEM

Casos de uso de Wazuh en entornos empresariales

Beneficios frente a otras soluciones de ciberseguridad

Requisitos técnicos para implementar Wazuh

Ejercicio práctico: Instalación preliminar de Wazuh Manager y Dashboard

Análisis de la arquitectura Wazuh: Manager, Agent, y API

Limitaciones y desafíos comunes al implementar Wazuh

Cómo Wazuh se integra con herramientas Open Source

Introducción a la interfaz de Wazuh Dashboard

Introducción a Wazuh y sus Capacidades

¿Qué es Wazuh y por qué es relevante en la ciberseguridad moderna?

Diferencias entre XDR y SIEM

Casos de uso de Wazuh en entornos empresariales

Beneficios frente a otras soluciones de ciberseguridad

Requisitos técnicos para implementar Wazuh

Ejercicio práctico: Instalación preliminar de Wazuh Manager y Dashboard

Análisis de la arquitectura Wazuh: Manager, Agent, y API

Limitaciones y desafíos comunes al implementar Wazuh

Cómo Wazuh se integra con herramientas Open Source

Introducción a la interfaz de Wazuh Dashboard

Aulas Virtuales Personalizadas

¿Te imaginas tener un Temario 100% Personalizado para tu Empresa?

ME INTERESAPensado para quienes deben dominar Wazuh: XDR y SIEM para Gestión de Seguridad en su día a día

Profesionales de Ciberseguridad

Desean especializarse en la implementación de soluciones XDR y SIEM en entornos empresariales para mejorar la defensa contra amenazas avanzadas.

Administradores de Sistemas

Requieren capacidades para gestionar la infraestructura de seguridad, asegurando la protección integral de los recursos empresariales.

Analistas de Seguridad

Necesitan afianzar sus habilidades en el análisis de eventos de seguridad y en la detección de incidentes con tecnologías Open Source.

Equipos IT Corporativos

Buscan formación avanzada para integrar y gestionar herramientas de seguridad en la infraestructura corporativa, mejorando la gestión del riesgo.

Responsables de Cumplimiento

Están enfocados en implementar normas de seguridad que aseguren el cumplimiento normativo en el entorno empresarial.

Consultores de Seguridad Informática

Asisten a empresas para implementar soluciones de ciberseguridad, optimizando procesos y garantizando la defensa de datos.

Proveedor con 16 años de experiencia en formación empresarial

Sobre

Resolvemos todas tus dudas sobre nuestra formación en Wazuh: XDR y SIEM para Gestión de Seguridad

Resolvemos todas tus dudas sobre nuestra formación

Explora las respuestas a las preguntas que guían a nuestra comunidad. Aquí encontrarás claridad sobre cómo funciona todo, desde el acceso hasta los detalles de los cursos. Si buscas respuestas, este es el lugar para comenzar.

¿Cuáles son los beneficios de realizar el curso de Wazuh?

¿Cuáles son los beneficios de realizar el curso de Wazuh?

El curso de Wazuh te proporcionará un entendimiento profundo de las capacidades de XDR y SIEM. Aprenderás a implementar, configurar y gestionar Wazuh para detectar, responder y prevenir incidentes de seguridad en entornos empresariales. Además, adquirirás habilidades prácticas para la monitorización integral, análisis de amenazas y cumplimiento normativo, mejorando la seguridad de la información en tu organización.

¿El curso de Wazuh se puede bonificar a través de FUNDAE?

¿El curso de Wazuh se puede bonificar a través de FUNDAE?

Sí, el curso de Wazuh es bonificable a través de FUNDAE. Esto permite que las empresas beneficien del 100% del coste del curso según los créditos disponibles, lo que reduce significativamente el coste de formación para mejorar la competencia de sus equipos en ciberseguridad.

¿En qué modalidades se imparte el curso de Wazuh?

¿En qué modalidades se imparte el curso de Wazuh?

El curso de Wazuh se imparte en modalidad de aula virtual personalizada. Este formato permite que los participantes estudien desde cualquier ubicación con acceso a internet, interactuando en tiempo real con el formador a través de videoconferencia por Zoom y revisando las grabaciones de las sesiones en cualquier momento.

¿Qué habilidades desarrollaré con el curso de Wazuh?

¿Qué habilidades desarrollaré con el curso de Wazuh?

A través del curso de Wazuh, desarrollarás habilidades en la instalación y configuración de sistemas de seguridad Wazuh, monitorización en tiempo real, análisis de amenazas, respuesta a incidentes y cumplimiento normativo. Aprenderás a integrar Wazuh con herramientas de seguridad externas y dominarás la gestión de políticas de seguridad proactivas.

¿Cómo puedo inscribirme en el curso de Wazuh?

¿Cómo puedo inscribirme en el curso de Wazuh?

Puedes inscribirte en el curso de Wazuh completando el formulario de inscripción disponible en nuestra página web. Una vez recibida tu solicitud, nuestro equipo se pondrá en contacto contigo para confirmar tu inscripción y asesorarte sobre el proceso de bonificación a través de FUNDAE.

¿Tienes dudas?Estamos aquí para ayudarte

Para que aprendas a diario con nosotros

Da el salto y aprende con nuestros cursos

Cursos similares al curso de Wazuh: XDR y SIEM para Gestión de Seguridad

Ciberseguridad

En este curso se desarrollan los aspectos más importantes para una eficiente gestión de la ciberseguridad en una organización, incluyendo dominios y aspectos fundamentales a gestionar dentro de nuestras organizaciones. El contenido del curso contempla temas incluidos en los dominios de la ISO/IEC 27001:2022 y otros estándares internacionales, así como el Esquema Nacional de Seguridad (ENS).

DevSecOps

Introdúcete en la metodología DevSecOps y aprende todos los fundamentos e implementaciones avanzadas de seguridad en el ciclo de vida del desarrollo de software, automatización, uso de herramientas específicas y casos prácticos.

IBM QRadar

Aprende a dominar IBM QRadar y lleva tus habilidades en ciberseguridad al siguiente nivel.

Aulas Virtuales Personalizadas

Aulas Virtuales

Personalizadas

¿Quieres formar a un grupo de trabajadores con temario a medida?

¡Esta es tu modalidad!

Aulas Virtuales Personalizadas

Aulas Virtuales

Personalizadas

¿Quieres formar a un grupo de trabajadores con temario a medida?

¡Esta es tu modalidad!

© 2026 Imagina Formación. Todos los derechos reservados